ジョン・ザ・リッパー、「ジャック・ザ・リッパー」と混同しないでください(ジャッパーリッパー、いわば)はツールです オープンソース のために監査 パスワード セキュリティの (制御) とパスワードの回復。多くのオペレーティング システムで利用可能で、によって開発されました。 オープンウォール1。このツールは「建設的」な目的で開発されましたが、場合によっては、悪意のある人々によって「破壊的」な方法で使用される可能性があります。

どのように使用されますか?

パスワードは、ほとんどのコンピュータ システムやオンライン アカウントにとって防御の最前線です。強力で複雑なパスワードは、ハッカーや不正アクセスを阻止するのに役立ちます。しかし、多くのユーザーは短くて単純なため推測しやすいパスワードを選択しており、自分自身や他のユーザーのセキュリティを危険にさらしています。 John the Ripper のようなクラッキング ツールは、次のような手法を使用して、弱いパスワード (少数の文字、よく知られた一般的なフレーズ) を解読するように設計されています。

► 攻撃 辞書へ、辞書や一般的な言語のフレーズに存在する単語の検索を悪用する攻撃の一種。

► 攻撃 力ずくででは、「試行錯誤」方法を使用してログイン情報を推測します。パスワードを正しく推測できることを期待して、アルファベットと数字の可能な組み合わせをすべて試します。

► ハッシュ復号化。ハッシュは、「ハッシュ アルゴリズム」によって生成される文字列であり、入力 (パスワードなど) を受け取り、一意の文字シーケンスを生成します。主な目標は、元のデータを一意に表現することです。ハッシュは、パスワードの保護、データの暗号化、ファイルの整合性の確保に一般的に使用されます。このプロセスは多くの場合不可逆的ですが、「総当たり」方法 (大規模なコンピューティング能力を使用) を使用すると、元の入力を追跡できます。

John は当初 Unix システム用に作成されましたが、現在はいくつかのプラットフォームで使用されています。一度に 1 つのパスワード ハッシュに焦点を当てる「シングル クラック」モード、事前定義された単語のリストを使用する「ワードリスト」モードなど、複数のクラッキング モードをサポートしています。 Linux システムにはプリインストールされています。 John の注目すべき機能は、一般的な形式の復号化タイプを自動的に検出できることです。これにより、ハッシュ形式を調査し、それを復号化するための適切なツールを見つける時間が大幅に節約されます。

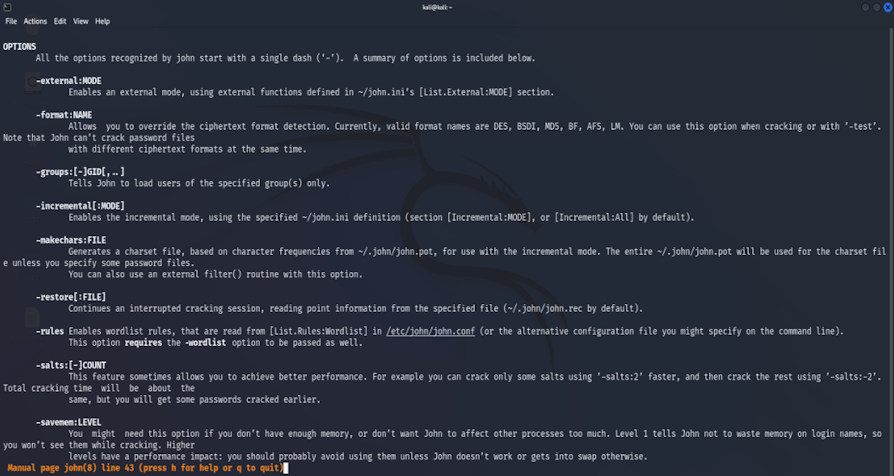

ジョンには多くの選択肢があります。ターミナルに「man john」と入力すると詳細な説明が表示され、「john」と入力すると概要が表示されます。

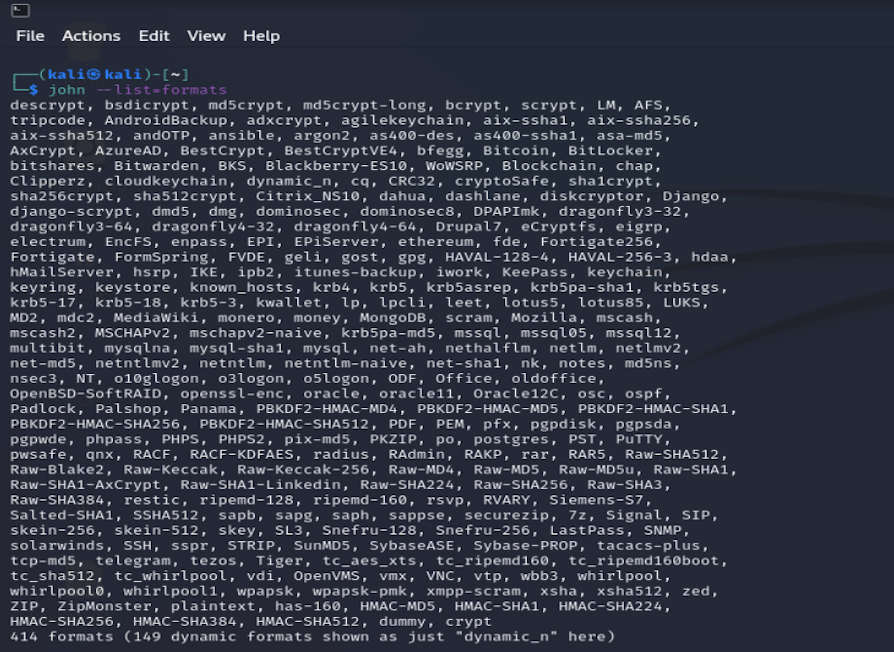

多数のハッシュまたはファイル形式を処理できます。 「john --list=formats」は、ツールでサポートされているすべてのオプションを示します。

攻撃の具体例

次に、パスワードで保護された PDF ファイル「prova.pdf」で John を使用してみましょう。ファイルは、5 つの文字と 2 つの数字からなる「単純な」パスワードで保護されています。

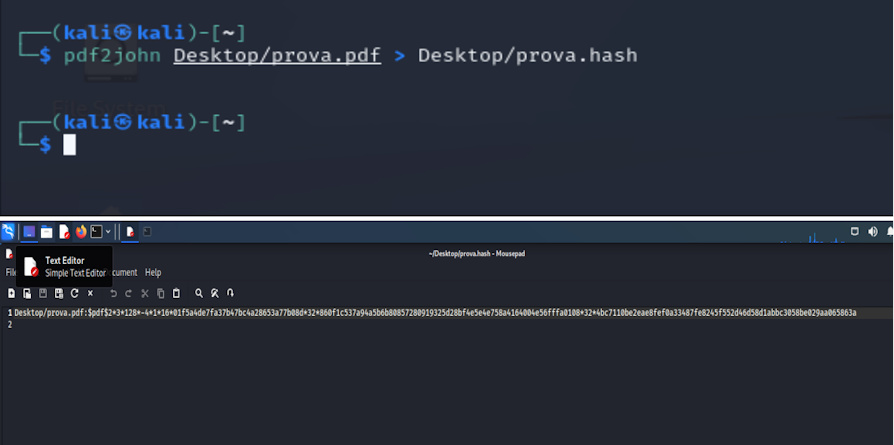

1) ファイルのハッシュを計算します

「pdf.hash」ファイルの内容

ブルート フォース攻撃と辞書攻撃を実行できることを以前に見ました。両方をテストしてみましょう。

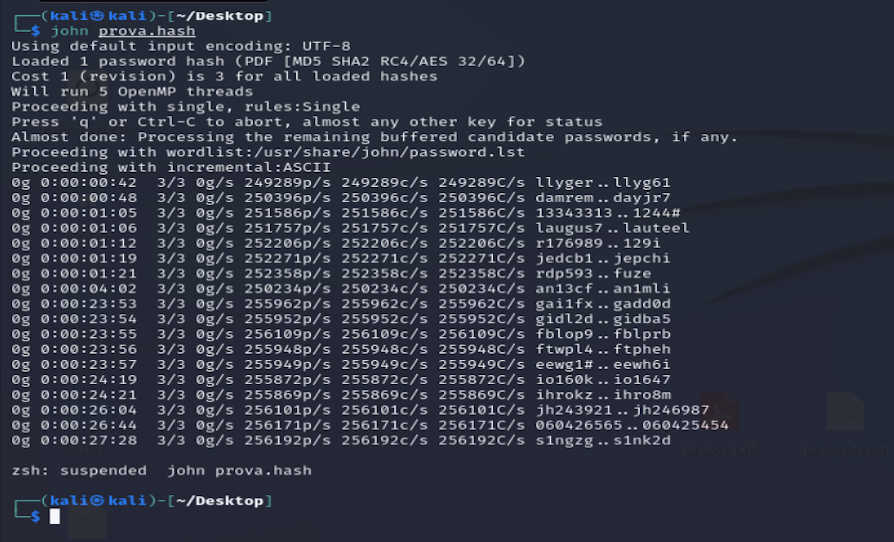

2) ブルートフォース攻撃

ジョンはほぼ 30 分間あらゆる組み合わせを試しましたが、パスワードを見つけることができませんでした。もっと長く続けて、最終的に彼女を見つけることもできたかもしれませんが、それがこの例のポイントではありません。

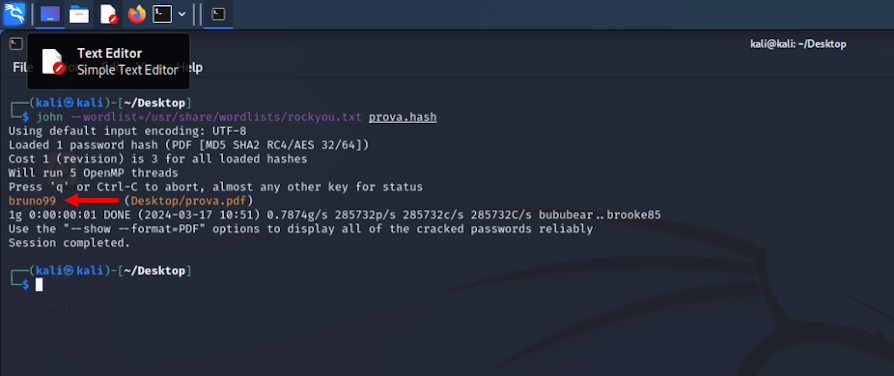

3) 辞書攻撃

テキストファイルを使用した辞書攻撃の場合 オープンソース (https://github.com/zacheller/rockyou)、ジョンはハッシュを解読しました 1秒.

このことから、悪意のあるユーザーが「アドホック」辞書を構築するには、攻撃に適したツールを持っているだけでなく、被害者に関する情報も持っていることがいかに重要であるかがわかります。考えられるすべての文字の組み合わせを検索するブルート フォース攻撃とは対照的に、辞書攻撃は被害者に関する特定の知識を悪用します。この情報には、名前、重要な日付、キーワード、またはパスワードとして使用できるその他の個人情報 (親戚、ペットの名前など) が含まれる場合があります。

したがって、個人情報とビジネス情報を保護するには、辞書攻撃を理解し、その影響を軽減するための措置を講じることが不可欠です。

このような攻撃を回避するための最後のヒント

コンピューティング能力を向上させるには、より長く複雑なパスワードが必要になります。強力なパスワードを選択するための重要なヒントは次のとおりです。

• 少なくとも 8 ~ 12 文字以上を使用します。長ければ長いほど良いです。

• 文字、数字、記号を組み合わせて使用します。

• 一般的な辞書の単語や個人情報は使用しないでください。

• 異なるサイトやアプリケーションで同じパスワードを再利用しないでください。

• パスワードを定期的に変更します。

• 可能であれば、2 要素認証を実装します。

強力なパスワードのセキュリティは、私たち一人ひとりの日常生活における基本的な側面です。ウイルス対策ソフトウェアの使用など、他のセキュリティ対策を実装すると、サイバー脅威に対する保護がさらに強化されます。しかし、人間にとって最大のサイバー敵は人間自身であることを忘れてはなりません。だからこそ、私たちはまず自分自身に取り組み、次に IT デバイスに取り組む必要があります。

1 (出典: https://www.openwall.com/john/)