人間はその性質上、進化し、コミュニケーションする必要があります。

コミュニケーションは人間の成長の基本的な側面の一つであり、これは彼のすべての活動に反映されています。 すべての人間の活動には、活動自体や使用されるコミュニケーションの手段に関係なく、言語を介して維持される関係が必要です。 人間が使用するコミュニケーション手段は、今日に至るまでますます複雑になり、テクノロジーのおかげで、人間が長距離をリアルタイムでコミュニケーションできるようになりました。

コミュニケーションの秘密は常に基本的な要素であり、人間の活動を円滑に進めるために必要です。 秘密を保証するために、暗号化が誕生しました。これは、許可された受信者だけがメッセージを読み取れるようにする方法を研究する科学です。 実際、この必要性は、ジュリアス・シーザーが軍隊に命令を伝えるために、現在「シフラリオ・ディ・チェザーレ」として知られている彼自身の暗号を使用した古代ローマの時代にすでに感じられていました。

暗号は、単純なアルゴリズムを使用してメッセージを「暗号化」および「復号化」するために特別に作成されたツールです。 例を挙げると、Cifrario di Cesareを使用すると、暗号化する文字を右のXNUMXつの位置に「移動」することで、テキストを暗号化できます。このように、「HELLO」という単語は「FLDR」になります( 「変位」を説明する画像)。

3つの位置に戻ると、理解できないテキスト「FLDR」は「CIAO」に戻ります。

明らかに、これまでのこのアルゴリズムは、非常に「脆弱」であり、簡単な解読が容易であり、簡単なコンピューターからでも手で少し我慢するだけです。

しかし、「脆弱なアルゴリズム」の概念について少し考えてみましょう。 与えられた例からでも、暗号があらゆる時代のさまざまな軍事作戦で重要な役割を果たした方法は簡単にわかります。

明らかに、戦争中のXNUMXつの軍隊は、戦闘前に敵の戦略を予測して全滅させ、その間の動きを発見するために、お互いから情報を盗もうとします。 このニーズを満たすために、「暗号分析」が誕生しました。これは、メッセージの「鍵」を知らずにメッセージを解読しようとする一連の方法と研究です。

シーザー暗号を引き続き参照すると、ジュリアスシーザーが使用する「キー」は3(時計回りまたは反時計回りの方向とともに)、またはアルファベット文字の「変位」の位置の数でした。

異なるキーは結果として異なるテキストを返します。これは、送信者と受信者が同じキーを持っている必要があることを意味します。1つはメッセージを暗号化して送信し、もう1つはメッセージを解読して読むためです。

このことから、このタイプのアルゴリズム(対称暗号化)の使用における主な問題の1つ、つまりキーの配布が導き出されます。

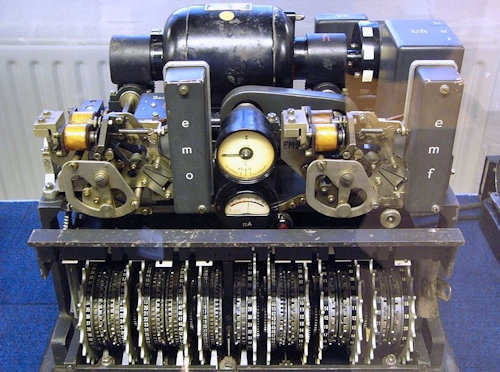

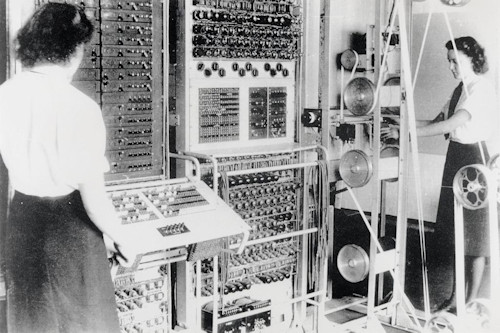

おそらく私たちが参照できる暗号解読の最も有名な例は、アラン・チューリングがエニグママシンで暗号化されたメッセージを解読するように設計された現代のコンピューターの非常に遠い親Coである「コロッサス」マシンを作成したときに発生しました彼の専門分野、つまりローレンツSZ40とSZ42)。

おそらく私たちが参照できる暗号解読の最も有名な例は、アラン・チューリングがエニグママシンで暗号化されたメッセージを解読するように設計された現代のコンピューターの非常に遠い親Coである「コロッサス」マシンを作成したときに発生しました彼の専門分野、つまりローレンツSZ40とSZ42)。

暗号解読を通じて、軍隊が敵の通信を解読できた場合、それは巨大で根本的な利点を達成できることがわかります。

実際には、極端な場合、敵はもはや動きをすることも秘密の戦略を準備することもできません。 敵の秘密を保証するために使用されるアルゴリズムを「破る」というこの可能性は、ますます複雑なアルゴリズムを作成しようとした人々とそれらを解読しようとした人々とともに、数学者の間で容赦のない暴走を引き起こしました。 実際、その期間に、唯一の完全な暗号が誕生しました。それは、セキュリティと不可侵性が数学的に証明された唯一の暗号であるワンタイムパッドです。

「ワンタイムパッド」(使い捨てノートブック)とも呼ばれるバーナム暗号は、1949で情報理論の父と考えられているアメリカ人エンジニアであるクロードシャノンによって数学的に証明された特別な暗号化アルゴリズムです。

ワンタイムパッドのセキュリティは、次の場合にのみ発生します。

-キーは少なくとも暗号化されるテキストと同じ長さです

-キーは「本当にランダム」です。つまり、数値を生成するプログラムは許可されていません。 これは、ソフトウェアがランダムな数値のシーケンスを生成するために、「開始点」から開始するアルゴリズムを使用するためです。

この開始点(たとえば、数値)は、生成される一連の数値が実際にはランダムではないことを意味します。 攻撃者にとっては、「開始点」を見つけて、同じアルゴリズムで以前に生成されたすべての「ランダム」番号を再生成できる可能性があります。このため、番号生成ソフトウェアは「疑似ランダム」または「疑似ランダム」。

-キーは一度だけ使用する必要があります。

非常に長いメッセージを交換することは非常に困難であり、「パッド」が終了すると、常にランダムなキーを再生成し、受信者と交換する必要があるため、これにより問題が発生します。

これらの制限を克服するために、「公開鍵付き」暗号を使用する「非対称暗号化」が設計されました。

この特定のタイプのアルゴリズムは、Webやチャットなどのリアルタイム通信に広く使用されており、個人をXNUMXつのキーに関連付ける必要があります。XNUMXつは厳密に個人用(プライベート)、もうXNUMXつは全員と共有する(パブリック)です。 対話者は受信者の公開鍵を使用してメッセージを暗号化できますが、メッセージを読み取ることができるのは受信者だけであり、自分の「秘密鍵」のおかげでメッセージを復号化できます。 すべての公開鍵暗号は複雑な数学関数に基づいてセキュリティを確立しているため、鍵を知らなくてもメッセージを復号化するには、現在市販されているマシンよりもはるかに高い計算能力が必要であり、理論的には実現可能ですが、総当たり攻撃(つまり、考えられるすべての組み合わせを試す)、またはコンピューターのネットワークを使用して、数学的な脆弱性を介してアルゴリズムを強制しようとします。

現在まで、暗号化は私たちの生活のほぼすべての瞬間に存在します。たとえば、「HTTPS」プロトコルを利用可能にするウェブサイトを考えてみてください。インターネット、および訪問したウェブサイト。

もうXNUMXつの例は、エンドツーエンドの暗号化(WhatsAppの暗号化など)です。これは、関心のある対話者だけが通信のコンテンツを読み取ることができる交換システムです。エンドツーエンドの暗号化では、 Whatsapp自体は、交換されたメッセージの内容を読み取ることができます。 ただし、Whatsappアプリケーションなどはクローズドコードであるため、アプリケーションが実際に実行する操作を知ることは一般に公開されていないことを覚えておく必要があります。

実際、アプリケーションが信頼できると公に認識されている場合でも、一部の政府が興味のある企業にバックドア(文字通り「メッセージを読むための「サービスポート」)またはプロトコル「ゴーストプロトコル」(つまり、「架空の対話者」、この場合は政府、会話の一部として、努力なしでメッセージを読むことができる)。

テクノロジーの競争にはブレーキがないことは容易に理解できます。これは、時間が経つにつれて、ますます強力な計算能力とプロセッサーのおかげで、これらの暗号が「破られる」可能性があることを示唆している可能性があります。新しいもの、ますます抵抗力があり安全です。

しかし、この「お互いを追いかける」ことは、通信と暗号化の世界、または「量子コンピューティング」を本当に変える可能性のある、近年登場する新しいテクノロジーのおかげで、大きな変化を遂げることがあります。

Quantum Computerは、Quantum Mechanicsの原理を利用して、操作を実行し、情報を処理できる新しいタイプのコンピューターです。 実際、Quantum Computerは機能するために、通常のビットではなく、「qubit」または「quantumbit」を使用します。 キュービットは、単純な「0」または「1」ではなく、観察されている原子の状態に基づいて情報をエンコードするという点で、「クラシック」ビットとは異なります。

例として、通常のビットは、古典的な「ヘッドまたはクロス」でコインを投げることで表すことができます。

起動の結果は「0」または「1」を表し、ビットをエンコードします。

ここで、同じコインを取り、それを回転させて、コインが止まらないことを想像してみてください。 コインには0つの状態があり、バイナリ情報「1」または「0」として表すことができます。 ただし、「状態の重ね合わせ」には同じ通貨があります。つまり、状態「1」と「XNUMX」を組み合わせて、特定の数の新しい状態に生命を与えることができます。

この組み合わせ、つまり状態の重ね合わせの原理により、情報のコーディングを広げることができ、計算の可能性を指数関数的に拡張できます。

重ね合わせの原理は、量子力学の最初の仮定です。 2つ以上の「量子状態」を追加(重ね合わせ)して、有効な量子状態を生成できると述べています。 さらに、各状態はいくつかの量子状態の合計(重複)です。

「量子状態」または「量子状態」は、物理システムの数学的な表現、または「宇宙の一部」または現象、研究対象です。

量子力学の原理に基づいて、「量子コンピューター」と呼ばれる非常に複雑なシステムが構築されました。

このシステムの最初の実現は、IBMが2001量子ビットで最初の量子コンピューターを作成した7にさかのぼります。

2007では、「D-Wave Systems」という会社が16量子ビットで最初の量子プロセッサーを実現しています。

常にD-Wave Systemsは、2011で「D-Wave One」を実現しています。これは、128量子ビットを搭載したコンピューターであり、最初に販売された量子プロセッサーです。

常にD-Wave Systemsは、2011で「D-Wave One」を実現しています。これは、128量子ビットを搭載したコンピューターであり、最初に販売された量子プロセッサーです。

2013では、「D-Wave Two」が生成され、プロセッサから512キュビットになります。

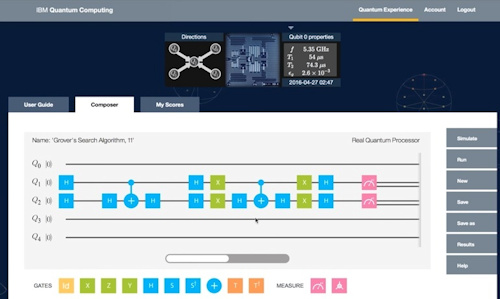

2016と2019の間で、IBMはいわゆる「Quantum Experience」を提供します。これは、クラウドのプラットフォームであり、量子プロセッサとネットワークを提供します。

2つのプラットフォーム(D-WaveとIBM)は互いに大きく異なります。

詳細には、D-Wave Twoは超伝導回路で構成されています。

各超伝導体はキュービットを表します。

システムは摂氏-271の温度に維持されます。

温度が上昇すると、電子は時計回りと反時計回りの両方で等確率で自転し、量子コンピューターの機能に必要な状態の重ね合わせを生成します。

一方、IBM Quantum Experienceは、最大5キュービットをプログラムし、量子プロセッサまたはクラウドに接続されたシミュレータで独自の量子ソフトウェアを実行できる、接続されたクラウドインフラストラクチャを提供します。 Quantum Experienceを使用すると、キュービットごとに5つずつ、最大XNUMX行の「コード」の量子ソフトウェアを作成できます。

一方、IBM Quantum Experienceは、最大5キュービットをプログラムし、量子プロセッサまたはクラウドに接続されたシミュレータで独自の量子ソフトウェアを実行できる、接続されたクラウドインフラストラクチャを提供します。 Quantum Experienceを使用すると、キュービットごとに5つずつ、最大XNUMX行の「コード」の量子ソフトウェアを作成できます。

「クォンタムラッシュ」がどのように始まったかは簡単にわかりますが、なぜそうなのですか?

この「量子ビット」への競争の主な理由は、戦争、またはむしろ敵の情報の「征服」に見出されることです。 軍事的関心を持つ人は誰でも敵の暗号システムを「破壊」しようとします、そして量子コンピュータの巨大な計算能力は奇跡を約束するようです。 ただし、他のテクノロジーと同様に、各ツールは攻撃者と防御者の両方が使用できます。

しかし、少しの間、パーフェクト暗号、ワンタイムパッドに戻りましょう。

キーの配布は通常のコンピューターネットワークでは簡単に解決できない問題であるため、この暗号は一般的には使用されません。 したがって、これまでにない方法でワンタイムパッドを使用する可能性が、量子力学の同じ原理を使用して研究されました。

2015の2人の研究者と大学教授(Geraldo A. Barbosa-南カリフォルニア大学およびJeroen van de Graaf-Universite de´Montreal)は、One Time Padの主要な作成および配信システムを提示し、「ノイズ」を利用しました光子の通路への光ファイバーケーブル。

ノイズは干渉であり、元の信号と比較してわずかな変化です。

ノイズは完全にランダムであるため、無制限の数のキーを生成し、それらを簡単に配布して、これまでに提示されたワンタイムパッドの問題を解決するために使用できます。

ワンタイムパッドを使用するために、いわゆる「QuantumKeyDistribution」またはQKDも作成されました。 量子キー配布により、量子力学の原理により、キーを生成し、安全な方法で配布することができます。これは、量子システムでの測定によって状態が変化するため(不確実性の原理)、その結果、対話者はすぐに発見します。誰かが配布されたキーをキャプチャしようとしていること(そして明らかに、測定値が変更されているため、「キャプチャされた」キーは正しいキーではありません)。

軍事用途に関しては、シナリオは常に進化しています。

2016で、中国が軌道への量子通信用の最初の衛星Miciusを打ち上げた場合、これらの新しいシステムの可能性は世界中で研究されています。

詳細には、Micius衛星(古代中国の哲学者に由来する名前)は、量子物理学の分野における国際的な研究プロジェクトである「QUESS」(宇宙規模での量子実験)と呼ばれるはるかに大きなプロジェクトの一部となった最初の実験衛星です。 。 このプロジェクトの目的は、2020年までにアジアとヨーロッパの間に暗号化された量子ネットワークをもたらし、2030年までにこのネットワークをグローバルに拡張することです。

QUESSプロジェクトは、「暗号的に」安全であるだけでなく、傍受することも不可能なネットワークを作成することを目的としています。これは、「エンタングルメント」と呼ばれる古典物理学に存在しない量子物理学の別の原理のおかげで可能です。

量子エンタングルメントは、量子「状態」を個別に研究または説明することはできず、「状態の重ね合わせ」としてのみ特定の条件で発生する現象です。

これから、状態の測定は同時に他の値も決定することになります。

グラスゴーの研究者グループは、2つの光子間のもつれ(画像)を撮影することに成功しました。

この特別な現象のおかげで、QUESSプロジェクトはMicius衛星のおかげで光子の最初のテレポーテーションを実行することができました。 QUESSプロジェクトは現在開発中であり、制限(日光の存在下ではネットワークを使用できません)にもかかわらず、量子ネットワークでの最初のビデオ通話は2016年に実行されました。 したがって、この分野で優位に立つことは、競合他社よりも大きなアドバンテージになる可能性があります。

この特別な現象のおかげで、QUESSプロジェクトはMicius衛星のおかげで光子の最初のテレポーテーションを実行することができました。 QUESSプロジェクトは現在開発中であり、制限(日光の存在下ではネットワークを使用できません)にもかかわらず、量子ネットワークでの最初のビデオ通話は2016年に実行されました。 したがって、この分野で優位に立つことは、競合他社よりも大きなアドバンテージになる可能性があります。

量子コンピューターの計算能力と現在使用されている暗号が抵抗できない本当のリスクを考えると、暗号学者はこれらの非常に強力なコンピューターに耐えるために特別に作成されたアルゴリズムを研究しています。 この研究から、「ポスト量子暗号化」という用語が生まれました。

ただし、十分に長いキーを使用すると、量子コンピューター攻撃にすでに耐えることができるアルゴリズムがあります。

これらの1つはAES、またはAdvanced Encryption Standardです。これは、開発者向けの「トップシークレット」に分類され、誰でも使用でき、多くのフレームワークまたはパッケージに含まれるドキュメントを保護するためにアメリカ政府によって使用されますソフトウェアを作成します。

MicrosoftやIBMなどのさまざまな企業も、この種のマシンでのプログラミング方法を学ぶために、量子コンピューターシミュレーターを一般に公開しています。

マイクロソフトは、この新しいテクノロジの使用方法を学習するために、「Q#」(Q-sharp)と呼ばれる特別な言語と「Katas」と呼ばれる演習もリリースしました。

あなたは将来の準備ができていますか? ...結局のところ、それはすでにここにあるからです!

深める:

https://www.dwavesys.com/home

https://www.research.ibm.com/ibm-q/

https://docs.microsoft.com/en-us/quantum/language/?view=qsharp-preview

http://www.difesaonline.it/evidenza/cyber/difendersi-dai-computer-quanti...

http://www.difesaonline.it/evidenza/eventi/enigma-la-macchina-cifrante-c...ò-イベントの-2agm

https://arxiv.org/abs/1406.1543

https://en.wikipedia.org/wiki/Q_Sharp

https://cloudblogs.microsoft.com/quantum/2018/07/23/learn-at-your-own-pa...

http://www.difesaonline.it/recensioni/andrew-hodges-alan-turing-storia-d...