サイバーセキュリティのために製品を解きほぐし、それらを比較してから選択することは、専門家にとってさえ、まったく簡単ではありません。 サイバー脅威に関連するさまざまな要因を考慮し、企業の特定のビジネスモデル内でそれらをコンテキスト化して、最高の付加価値を備えた緩和アクションを優先する必要があります。

Webサービスを提供している人、およびオンラインサービスを提供している実質的にすべての組織について話している人は、少なくともXNUMX回は質問をしているでしょう。 それらを保護する方法は?

ファイアウォール、特にいわゆる「最新世代」- 次世代 ファイアウォールは、ISO / OSIスタックの最低(物理)レベルから最高(アプリケーション)レベルまでトラフィックを検査およびフィルタリングする機能を備えています1。 しかし、それに関しては Webアプリケーション (すべてのオンラインサービスの基礎となるプログラム/ソフトウェア)、それらは多少制限された機能を持っています。 たとえば、「セッションターミネーター」として機能できない場合があります。つまり、HTTPSトラフィックを検査し、一時的に復号化してから、Webアプリケーションが実際に実行されているマシンに暗号化して戻すことができます。 または、特定の暗号化プロトコル(最新のTLSv.3など)を正しく処理できない場合があります2)、HTTPプロトコル(バージョン2など)、またはHTTP要求/応答フィールドとそのような要求/応答の本体の分析。 このような場合、Webトラフィック分析は、不可能ではないにしても、非常に制限されます。

簡単に言うと、(次世代)ファイアウォールは、Webアプリケーションによって交換される情報を完全に「理解」していないため、攻撃から適切に保護することはできません。 XNUMXつの悪意のある要求、および最低レベルのフィルタリング(たとえば、送信元IPアドレスに基づく)では不十分です。

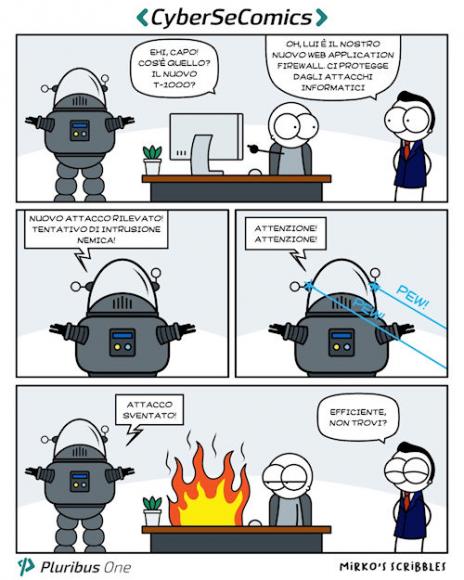

このためにあなたは必要です Webアプリケーションファイアウォール (WAF)は、HTTP(S)トラフィックを理解/管理するために可能な限り完全な機能を提供し、このレベルに関連付けることができる最新のプロトコルと情報コンテンツをサポートします。

問題が解決しました? 残念ながら違います。

Webアプリケーションの機能と許可された、および/または正当な入力/出力を実際に理解することは、システムの一部しか知らない開発者にとってさえ、些細なことではありません。 WAFは、OWASPによって無料で提供されるものなど、既知の攻撃シグネチャ(定義)(通常は不正な入力)を通常使用することで、可能な場所に到達すると言えます。3 最も人気のあるオープンソースWAF、Modsecurity4.

しかし、悪魔は細部に宿っています。 このような署名は必然的に「一般的」であり、 少なくとも 生産段階での「パーソナライズ」の重要な取り組み。 さらに、既知の攻撃の特定のインスタンス(これらのシグニチャが生成されたものに基づいて)からのみ保護できますが、Webアプリケーションはアドホックプログラムであり、それぞれ独自の方法で異なり、それぞれが動作するユーザーベースを備えています。ある方法。

基本的に、事前定義された署名によって提供されるレベルよりもはるかに高いレベルの抽象化でイベントを分析できるシステムが必要です。このレベルでは、監視対象のアプリケーションの特権が明白であり、したがって検出できます。 基礎となるビジネスの危険な逸脱 手遅れになる前にそれらを停止します。