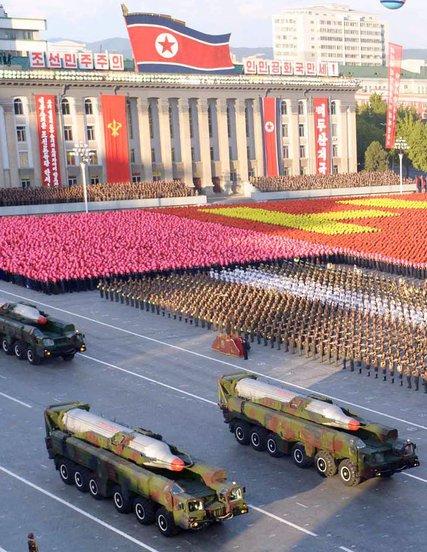

アメリカ合衆国は北朝鮮のミサイル能力を妨害するためにサイバー活動を実行しましたか?

だから少なくとも、ジャーナリストのジュリアン・リール、ニコラ・スミス、デイヴィッド・ミルワードが英国人に登場した記事の4月以降に報告されたことによると思われる テレグラフ。 起こったことの分析は、イタリアでAngelo Aquaroの興味深い記事が掲載されました 共和国 4月の29は、失敗した打ち上げの原因として、米国のサイバー組織の長年の手に示されていました。

国際新聞で報道されているところに戻りましょう。

2014年、バラクオバマ大統領は、アメリカのサイバー施設に北朝鮮のミサイル発射の問題に真剣に取り組むよう求めました。 このリクエストは、「Leftoflaunch」として知られる戦略によってサポートされました。

オバマ大統領から委託されたこの秘密の戦略は、非動的な手段で、つまり電子戦争または戦争の使用を通じてミサイルの脅威と戦うことを目的としました。 サイバー.

これには、敵のミサイル能力がアメリカ人と同盟国にとって危険であるという考慮に基づいて、先制攻撃を実行することが含まれます。 国際法によると、「先制攻撃」の概念の妥当性を超えて、ミサイルシステムの能力を損なうためにどのように攻撃を開始できるかを理解しようとすることに興味があります。 これは、自国の領土を保護するために使用されるミサイルシステムを所有している国は、実際には同じように攻撃される可能性があるためです。

ミサイルが発射される前に攻撃がミサイルシステムに到達する可能性があるため、いわゆる「発射の左」戦略は、何よりも貯蓄を保証するために開発されたようですが、反対のミサイルシステムに対抗するための有効な代替手段と見なされているためでもあります。古典的な速度論的システムの使用が危険すぎる、または不適切であると見なされる特定の領域。

オバマ大統領が「打ち上げの左翼」戦略を承認した年である2014年以降、北朝鮮のテストの失敗はますます頻繁になっているようです...

Naveen Goud suの記事によると サイバーサイバーセキュリティインサイダー経験豊かなディフェンスワールドのアナリスト、ランス・ガトリング氏は、4月のミサイル発射の失敗は、米国のサイバースペースによる介入によるものだという証拠があることを強調した。

しかし実際にはどういう意味ですか? ミサイル発射の成功または失敗を調整し、対抗ミサイルシステムの予防措置を取ることはどのように可能ですか?

それは新奇ではありませんが、私はそれが本当の次元であるかを理解するのに役立つ説明です サイバースペース。 ちょうど Stuxnetは 数年前に発生したイランの発電所のウラン濃縮システムへの影響との関係を示している。

あなたは、残念ながら、私はこれらの人々を失望させて申し訳ありません、友好国で実現し、インターネットに直接接続されていないとして、ミサイルプラットフォームはサイバースペースを通じて攻撃するので、難しい安全な兵器システムであると思うかもしれないが、我々は現実的でなければなりません。最近は本当に孤立したシステムやプラットフォームはありません!

前回の記事ですでに説明したように、誤った定義の使用やシステム間の相互接続の理解不足のために、せいぜいセキュリティの幻想があります。

一般的なミサイルシステムを考えてみましょう。オープンソースからは、誤動作や故障の可能性があり、残念ながらサイバー攻撃の対象となるさまざまな電子サブシステムで構成されていることが理解できます。 これらのサブシステムの中で、コマンドおよび制御機能を一般に実行するエンゲージメントモジュールがおそらく最も脆弱です。

誤動作のためにモジュールを交換しても、制御されていないソフトウェアがシステムに導入されることはありませんか?

おそらく誰もいません。 また、特定の小切手には、そのようなシステムを作成する人だけを持つ特殊なスキルが必要なためです。

しかしこれだけの問題ではありません。

ミサイルを制御するには、レーダーやレーダーネットワークなどの他のシステム、気象制御システムなどからの情報も必要です。

これらはいずれも、サイバー攻撃を実行するために使用できるベクトルである可能性があり、最悪のことは、おそらく手遅れになるまで誰も気付かないことです!

私たちは何をすべきですか?

まず第一に、私たちは、 スタッフ教育 研究機関(学術および産業界)との協力により、 サイバー意識.

だから我々は、重要な、軍事システムを確保しなければならず、使用するソフトウェアの大規模なテストを含む、一定のチェックとコントロールを受けているだけでなく、外部から、可能な限り汚染を避けるために、サプライチェーン全体を制御します。

最後に、「ゼロリスク」が存在せず、それに応じて行動するという事実に気づく必要があり、最も重要と考えられる分野で異なる技術を採用する代替システムを提供する必要があります。

これはすべて、ターゲットとされた投資を意味し、もはや サイバー.

問題に戻るには サイバー攻撃 ミサイルシステムにとって、電子部品のサプライチェーンが北朝鮮のミサイルプラットフォームに感染するために使用されたと考えられています、少なくともこれはニックパーカーが17月XNUMX日の記事「The Sun」で報告しているものです...

懐疑的になる時間はまだありますか?

もっと知ることができます。

http://www.telegraph.co.uk/news/2017/04/16/north-korea-makes-unsuccessfu...

http://www.repubblica.it/esteri/2017/04/29/news/corea_del_nord_lancia_mi...

https://www.cybersecurity-insiders.com/north-korea-missile-test-foiled-b...

http://missiledefenseadvocacy.org/alert/3132/

https://www.thesun.co.uk/news/3342396/north-korea-missile-launch-failure...

http://www.news.com.au/technology/online/hacking/north-korea-cyber-attac...

http://www.businessinsider.com/us-hack-north-korea-missile-system-2017-4...

https://www.nytimes.com/2017/03/04/world/asia/north-korea-missile-progra...