この調査では、サイバーセキュリティに特に関連して、オペレーショナルテクノロジー(OT)の世界についてさらに学ぶことをお勧めします。

この研究は4.0つの記事に分かれています。 XNUMXつ目は、ビジネスプロセスにおけるデータ管理の重要性について簡単に紹介し、インダストリーXNUMXの産業プロセスについて説明します。

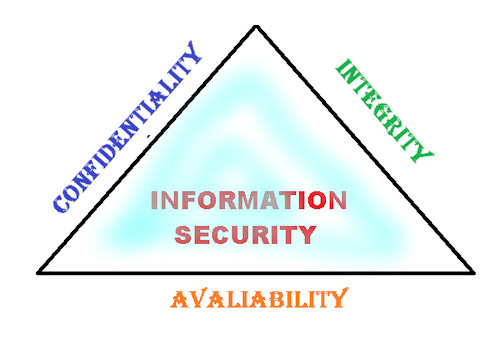

サイバーセキュリティから産業プロセスまでのCIAコンセプトの段落では、機密性、整合性、可用性の関係を説明することで、問題の核心に入ります。

XNUMX番目の記事では、OTシステムへの攻撃の例と考えられる結果について説明します。 最後に、身を守るために従うべき戦略に関するいくつかのヒント。

ただし、網羅的であることを望まずに、この要約作業がインダストリー4.0の世界のサイバーセキュリティに取り組む人々に役立つことを願っています。

良い読書

はじめに

工業プロセスでは、さまざまなセンサーによって提供されるデータの管理は、プロセス自体の制御、予測ロジックでのメンテナンスアクティビティの予測、および最終製品の品質の確立に不可欠です。

したがって、単一のセンサーによって提供されるデータは単なる数値ではなく、保守から品質、販売プロセス自体、知的財産に至るまでのビジネスプロセス全体を含む一連の分析の開始点です。

過去にセンサーが機械的な「スタンドアロン」ハンドまたはデジタルシステムで構成されていた場合、上記は主に彼の特定のスキルのおかげで人間によって管理されていましたが、今日ではデータはネットワーク上を移動し、処理および共有できます、それは、リモートコントロール活動や予知保全に役立つ可能性があり、最終的には会社の管理および意思決定プロセスに役立つ可能性があります。 この進化は現在インダストリー4.0と呼ばれ、それに関連して改善とデジタル化のビジネスプロセスもあり、これも公的資金によって支援されています。 図1では、上記の進化がタイムラインで示されています。

しかし、ネットワーク上のすべてが理論的に違反する可能性があるので、システムの単一のセンサーまたはトランスデューサーも違反する可能性がありますか? OT(Operation Technology)ネットワークはどの程度安全であると見なすことができますか? 現在の標準で要求されるセキュリティのレベルと、将来の開発に備える方法は何ですか?

過去に、真の値を保護するために意図的に間違った値を示し、したがってセンサーが専用のプロセスの知的財産を示す圧力センサーを見た場合、このロジックは今日でもリモート管理可能なシステムで意味がありますか?

Stuxnetウイルス[1]またはコロニアルパイプラインの管理システムをブロックしたランサムウェア[2]の事例は、私たちに何を教えてくれましたか? このような場合に立ち入ることなく、この簡単な説明では、市場の提案以外に、利用可能なテクノロジーを正しく使用するためのガイドとなる保護戦略の基本要素を示したいと思います。 アプリケーション例は、カバーされている概念と早期警告およびインシデント対応フェーズを理解するのに役立ちます。

インダストリー4.0の産業プロセス

インダストリー4.0という用語は、「Enabling Technologies」という用語で欧州共同体によって特定されたパッケージの一部である最先端のツールと概念を適用することにより、ビジネスプロセス全体を改善するための一連のアクションを示します。 要するに、これらの技術は以下にリストされています:

- 高度な製造ソリューション:ロボット化や自動ロジスティクスを含むすべての高度な製造技術

- アディティブマニュファクチャリング:3D印刷による、ハイテク分野でのさまざまな種類の材料を使用した生産システムの使用と開発。

- 拡張現実:オペレーターが安全性を高め、エラーを減らして作業を実行できるようにする3Dシミュレーションシステムと拡張現実環境。

- シミュレーション:統合を目的としたさまざまなメカニズム間の相互作用のシミュレーション

- 水平統合と垂直統合:安全性、信頼性、生産性を向上させるための、生産プロセスのさまざまなコンポーネント間の水平統合と垂直統合。

- 産業用インターネット:安全な内部および外部通信のためのインターネットの使用。

- クラウド:クラウドコンピューティングの使用によるすべてのストレージおよび管理/分析テクノロジーの実装、

- サイバーセキュリティ:前のXNUMXつのポイントから、データセキュリティを強化する必要性は当然です。

- ビッグデータ分析:予測または予測を可能にするオープンシステムによる大量のデータの管理。

上記のすべては、市場で競争力を持つために会社が必然的に持っていなければならない技術的背景の一部です。

結果として生じる新しい投資の必要性は、企業データが外部からの攻撃にさらされる可能性が高まることと密接に関連しています。 中規模および大規模企業は、構造化された方法で重要な領域に取り組み、サバティーニ法[3]やインダストリー4.0などのさまざまな国内および国際的な公的イニシアチブの支援を受けて人員および保護システムに投資しています。

中小企業にとっての問題は、基本的にシステムへのアプローチのXNUMXつであり、今日ではITセキュリティに関する広範な基本文化が欠けており、PCまたはサーバーにインストールされたアンチウイルスと外部コンサルタントによって解決されることがよくあります。

残念ながら、サイバーセキュリティのレベルでは、戦いは不平等です。ネット上の犯罪者の実際の攻撃時間は、ウイルス対策の進化や技術者の介入よりもはるかに高速です。 介入する前に、ハッカーは攻撃を組織化するための十分な時間を持っていましたが、システムを防御しなければならない人は、通常、迅速に対応して回復する必要があります。 ある種の攻撃がOT分野の生産プロセスに引き起こす可能性のある損害は、電子メールで作成された企業データの単純な盗難や自宅のPCのブロックと比較して指数関数的です。

OTシステムへの攻撃のリスクは、生産のブロックからプラントの一部の破壊、プラント自体の破壊、そして環境や地域に影響を与える可能性のある生産サイクル全体にまで及びます。

冒頭で引用した4.0つのケース(StuxnetとColonial Pipeline)は印象的であり、実際には世界中で反響を呼んでいます。このタイプの攻撃に対抗するのは非常に困難です。 しかし、OTシステムの開発と保守に取り組む際には、ITセキュリティコンポーネントが基本的であり、すべての個々のアクターのすべての個々のアクションに常に存在する必要があり、インダストリーXNUMXコンセプトの調和のとれた開発を支持するために必要な安全文化が基本的である必要があります。 引用された出来事は、「原子力発電所や戦略的な全国流通システムに侵入できた場合、私がとる行動は確かに効果的ではない」と言って、悲観的な方法で理解されるべきではありません。ネットワーク化されていなくても安全です」。 代わりに、リスクについてのより深い認識、起こりうる特定の結果の注意深い評価、したがって必要な対抗、回復、および緩和措置が必要です。 この中で、私たちはサイバーセキュリティでこれまでに行われた研究に助けられています。サイバーセキュリティの基本的な要素は、OTシステムの運用中の処理と同様に、既知であり、自発的に適用される必要があります。

産業プロセスのサイバーセキュリティからのCIAコンセプト

サイバーセキュリティの開発は、攻撃と防御の両方の技術の技術開発と密接に関連しています。 近年だけそれが一般的な議論のトピックになった場合、歴史的に情報を盗む/操作する必要性とその結果としての可能な防御は非常に遠いルーツを持っています(コードと暗号化はバビロニア人の時代から事実上生まれてきました)。 過去数十年にわたるサイバーセキュリティの発展のプレゼンテーションは[4]にあります。

開発され、データを安全に管理することを目的とした情報システムの出発点となるはずの、情報管理のすべての分野で実際に有効な基本概念の5つは、英語で説明される頭字語であるCIAトライアド[XNUMX]です。として:機密性-整合性-可用性

開発され、データを安全に管理することを目的とした情報システムの出発点となるはずの、情報管理のすべての分野で実際に有効な基本概念の5つは、英語で説明される頭字語であるCIAトライアド[XNUMX]です。として:機密性-整合性-可用性

またはイタリア語:機密性-整合性-可用性。

XNUMXつのアクションのセットは、すべてのレベルで、何をどれだけ保護するかに基づいて必要な特定の開発を伴うITセキュリティの基礎を表しています。

ただし、このトライアドは、OTおよび産業プロセスでその最良の表現のXNUMXつを見つけます。悪意のある方法で導入された可能性のあるバリエーション、または単に無意識(完全性の欠如)で、すべての人が利用できる産業プロセスはありません(機密性の欠如)。利用できません。

このトライアドを基盤としていない産業プロセスは、企業だけでなくコミュニティ自体にとってもリスクにさらされる可能性のあるプロセスです。ウイルスがガスタンク内の制御されていない圧力上昇システムを操作した場合にどうなるかを考えてください。oプロセス蒸気が大気中に放出される前に、ろ過システムに介入します!

OTシステムで明示的にするために、CIAロジックでXNUMXつのコンポーネントを開発します。

OTシステムが会社の生産および管理システムのベースでの運用テクノロジーとして意図されており、インダストリー4.0ロジックで考案されている場合、最初の懸念は、CIAのすべての側面での実装モデルにある必要があります。 XNUMX番目の懸念事項は、すべてのコンポーネントにおけるCIAの継続的な分析、レビュー、および再検証である必要があります。 XNUMX番目の懸念は…上記が時間通りに行われ、再チェックされなければ、XNUMX日が過ぎてはならないということです。

しかし、OTシステムでは、通常の企業情報システムよりもトライアドの方が重要なのはなぜですか。

それについて話します 次の記事で.

参考文献

[1]イランの核施設に対するStuxnetワーム攻撃(stanford.edu)

【2] https://www.nbcnews.com/tech/security/colonial-pipeline-paid-ransomware-...

【3] https://www.mise.gov.it/index.php/it/incentivi/impresa/beni-strumentali-...

【4] http://ijarcsse.com/Before_August_2017/docs/papers/Volume_4/1_January201...

[5] CIAトライアドとは何ですか? 定義、説明、および調査(forcepoint.com)