14/06/21 | サイバー

サイバー脅威インテリジェンスを消費する

この作業により、CyberSecurity、そのプログラム、セキュリティの意味とその実装方法についてのクライアントとの会話が頻繁に発生します...

558

読む

10/06/21 | サイバー

国際警戒! サイバー敵がクローゼットを突き破ると……

前世紀の 70 年代から、社会的および技術的な進化により、以前は伝統的に実行されていた仕事のパラダイムが徐々に変化してきました。

861

読む

07/06/21 | サイバー

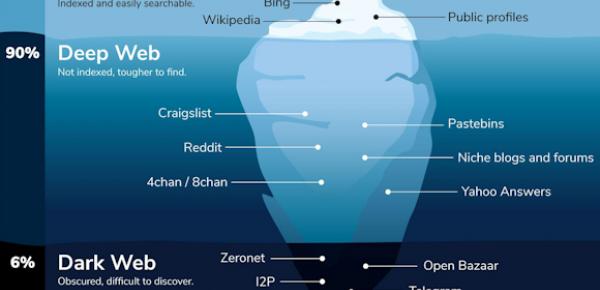

ワクチンとダークウェブ

COVID 19 は、過去 18 か月間にわたって私たちの生活に影響を与え、社会的な生活習慣を変えることを余儀なくさせてきました。 平凡な握手から、今はなくなって...

617

読む

02/06/21 | サイバー

「ネットワーク」を守る「ネットワーキング」:MITRE ATT & CK事件

前回の記事で述べたように、ハッカーには「作戦攻撃プロファイル」があり、戦術、テクニック、手順を観察することで認識できます...

728

読む

31/05/21 | サイバー

TOR インフラへの攻撃 - 暗号通貨が本当の標的

オンラインの匿名性とダークウェブの閲覧に関しては、Torがよく呼ばれます。 一般的な想像では、Torは両方のインターネット通信方法として見られています...

3228

読む

24/05/21 | サイバー

対戦相手のサイバー戦術を知る

あらゆる情報セキュリティおよびサイバー保護活動は、監視対象の境界 (セキュリティ境界) の決定と、その推定に基づいています。

2444

読む

17/05/21 | サイバー

Venticento:ITセキュリティにおけるイタリア製の卓越性

他の記事で、SOC (セキュリティ オペレーション センター) について説明しました。SOC (セキュリティ オペレーション センター) は、一般に集中管理された複雑な組織単位として定義されており、...

846

読む

10/05/21 | サイバー

米国のエネルギーインフラストラクチャはどの程度脆弱ですか?

これはアメリカ人が最近発見しているものです。 確かに、これが発生したのはこれが初めてではありませんが、おそらくこのサイズの問題が発生したのは初めてです。 そこ...

1495

読む

26/04/21 | サイバー

l開設からXNUMX年後のミラノのCISCO共同イノベーションセンター

2020年XNUMX月、シスコはヨーロッパで最初の科学博物館の構造内でミラノにオープンしました...

724

読む

19/04/21 | サイバー

Locked Shields:世界最大のサイバーチュートリアル。 今年はスウェーデンが勝ちます

また、今年は13月16日からXNUMX日まで、サイバー演習LockedShieldsが開催されました。 毎年のように...

1769

読む

12/04/21 | サイバー

Facebookのデータ公開とデータ侵害への不穏な依存感

社会の他のすべての分野には独自のホットなトピックといくつかの言葉があるので、テクノロジーも例外ではありません...

538

読む

05/04/21 | サイバー

Quantum-Secure Netプロジェクト(パート3/3):QUANTUM KEYDISTRIBUTIONのヨーロッパ製品

以下は、量子暗号に関する一連の記事のXNUMX番目で最後の部分であり、XNUMXつから始まりました...

526

読む

08/03/21 | サイバー

SolarWinds のケース、よく見てみましょう

14 年 2020 月 XNUMX 日の記事では、FireEye とそれがどのようにハッキングされたかについて説明しました。 同じ会社だったんですね…

804

読む

03/03/21 | サイバー

サイバー国家安全保障の境界:法務顧問およびコンプライアンス担当者にとっての新たな課題

パンデミックによる大経済危機後の復興という困難な時期において、財産の一つは…

641

読む

01/03/21 | サイバー

Quantum-Secure Netプロジェクト(パート2/3):Quantum KeyDistributionのヨーロッパ製品

最初の記事では、現代の暗号化の主な問題とは何か、あるいは正確には...

930

読む

22/02/21 | サイバー

TryHackMe:サイバーとゲーミフィケーション

少し前に、アレスプロジェクトについてお話しました。これは、...のコンセプトに従って開発されたオンラインプラットフォームです。

1630

読む

15/02/21 | サイバー

マイクロソフト:Covid時のセキュリティとプライバシー

数か月前、私たちは新型コロナウイルス感染症の時代におけるセキュリティとプライバシーの重要性について話しました (記事を参照)...

345

読む