17/08/21 | サイバー

OWASPZAP-Zed攻撃プロキシ

私があなたに説明しようとしているのは、何年も前にしばしば起こったイベントですが、幸いなことに、それはかなりまれになりました:私たちは映画レビューを収集するウェブポータルにいます...

1349

読む

16/08/21 | サイバー

DNSとITセキュリティ

スマートテクノロジーは問題を解決し、効果的なテクノロジーは問題を防ぎます。 DNSとは何ですか? 頭字語DNS(ドメインネームシステム)は、(ドメイン名の.. ..

862

読む

11/08/21 | サイバー

PEBKAC:レベル8の問題

PEBKAC。 オタク系のこの言葉を聞いたことがありますが、これはコンピュータセキュリティの問題を解決するのに最も大きくて最も難しい言葉のXNUMXつです。 頭字語です...

2400

読む

09/08/21 | サイバー

さらに安全なオペレーティングシステムであるWindows11

私たちは、人々をWindowsの必要性から、Windowsの選択、そしてWindowsを愛することへと移行させたいと考えています。 [Satya Nadella] Microsoftには、Windowsを単なるシステムではないものにするという野心がありました...

1860

読む

04/08/21 | サイバー

オープンソースソフトウェアを認証するための新しい方法。 AssureMOSSプロジェクトの挑戦

ヨーロッパは、主に海外で設計されたオープンソースソフトウェアに大きく依存しています。 ヨーロッパのデジタル単一市場内では、ほとんどのソフトウェアは...

647

読む

02/08/21 | サイバー

モノのインターネット、システミックリスクテクノロジー。 ここに

モノのインターネット(IoT)の場合、インテリジェントオブジェクト、つまりインターネットに接続されたセンサーやアクチュエーターの使用を可能にするすべてのテクノロジーを意味します...

728

読む

28/07/21 | サイバー

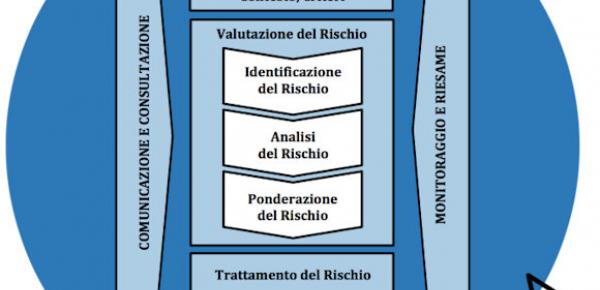

サイバーセキュリティ:脆弱な表面の修復を優先する

優先順位付けは、「どこから始めればよいか」という質問に答える技術です。 と「私は何を続けますか?」 この記事では、理論と実践を比較して解決する方法を分析します...

1046

読む

26/07/21 | サイバー

WindowsとSourgum

17年2021月XNUMX日土曜日、私たちはアレッサンドロ・ルゴロ、ダニーロ・マンシノーネ、ジョルジョ・ジャチント、そして彼らのそれぞれの家族とともに、中部の小さな町ドルガーリの近くにいます。

1368

読む

21/07/21 | サイバー

エストニアとロシアの特別サービスがサイバースペースの運用に影響を与える

2021年の年次報告書「国際安全保障とエストニア」によると、ロシアが引き続き主要な...

509

読む

14/07/21 | サイバー

フェイクニュース、ディープフェイク、フェイクピープル:サイバーセキュリティの新しいフロンティア

去年の封鎖の間に、私は決して光を持っていなかった、そしてそれがあった記事を書き始めました...

1556

読む

07/07/21 | サイバー

機密性-整合性-インダストリー4.0の観点から見たオペレーショナルテクノロジーの可用性:パートXNUMX

インダストリー4.0で管理される自動化された生産システムには、必然的に内部/ ..があります。

285

読む

30/06/21 | サイバー

ソーシャルエンジニアリング:なぜ企業はそれを恐れるべきなのか?

「サイバーセキュリティは困難です (おそらく不可能です)。しかし、少しの間、成功したと想像してみてください。 そこには...

1055

読む

28/06/21 | サイバー

機密性-整合性-インダストリー4.0の観点から見たオペレーショナルテクノロジーの可用性:パートXNUMX

この調査では、オペレーショナル テクノロジー (OT) の世界について詳しく学んでいただくことを目的としています。

558

読む

21/06/21 | サイバー

セキュリティとDevOps:「左シフト」とはどういう意味ですか?

Verizonが2021月にリリースしたDBIR(Data BreachInvestigations Report)XNUMXドキュメントでは、...

1620

読む

16/06/21 | サイバー

MicrosoftPowerShellとマルウェアの新しいフロンティア

ほとんどのMicrosoftWindowsユーザー(特にシステム管理者)は、次のことを聞いたことがあるでしょう...

2081

読む